A paisagem de identidade digital e decisões de risco está num ponto de inflexão crítico—um momento em que medidas tradicionais de prevenção de fraude tornaram-se alarmantemente vulneráveis a ataques sofisticados. À medida que cibercriminosos utilizam IA e automação para superar as medidas de segurança convencionais, as organizações não estão apenas ficando para trás—elas enfrentam uma ameaça existencial à sua infraestrutura de confiança digital.

Quando o FBI fechou recentemente o Genesis Marketplace, expôs uma realidade perturbadora que já presenciei ao longo da minha carreira em segurança digital: o que antes era considerado tecnologia de ponta—inteligência de dispositivos e análise comportamental—foi completamente invertido e transformado em commodity na dark web. Tecnologias de impressão digital de dispositivos e biometria comportamental que sustentaram a segurança digital nos últimos 10 anos agora são abertamente negociadas e contornadas, equipadas com ferramentas e tutoriais que podem derrotar essas medidas de segurança em larga escala.

Tendo arquitetado soluções de prevenção de fraude e cibersegurança que protegem empresas da Fortune 500, 8 dos principais bancos dos EUA, agências governamentais, fornecedores de telecomunicações, organizações de saúde, líderes de e-commerce e uma ampla gama de fintechs e instituições financeiras, testemunhei em primeira mão como o cenário de ameaças evoluiu dramaticamente. Defender identidades digitais e transações em todo este amplo espectro de indústrias expôs uma realidade crítica: enquanto as organizações continuam a investir fortemente em medidas tradicionais de prevenção de fraude & risco, os fraudadores estão inovando exponencialmente, armando-se com novas tecnologias e ferramentas de ataque democratizadas para superar consistentemente as medidas de segurança existentes. O surgimento da IA generativa e das capacidades de ataque prontamente disponíveis criou um desafio sem precedentes em distinguir usuários genuínos de imitadores cada vez mais sofisticados.

Esta realidade levou Neha Narkhede, Sachin Kulkarni e eu a reconhecer que a indústria precisa de mais do que melhorias incrementais—precisa de uma completa reinvenção da identidade digital e análise de comportamento para a era da IA generativa. Vimos uma oportunidade de combinar nossas perspectivas únicas: o trabalho pioneiro de Neha na construção do Apache Kafka e escalando a Confluent para uma plataforma de transmissão de dados em tempo real de $10B, a vasta experiência de Sachin na construção de sistemas distribuídos em grande escala e plataformas na Meta que atendem bilhões de usuários, e o meu histórico em liderar soluções sofisticadas de prevenção de fraude e cibersegurança orientadas por IA na Shape Security (adquirida pela F5) e Feedzai. Juntos, decidimos construir a solução de Identidade Digital da Oscilar com uma visão clara: criar uma nova categoria de tecnologia de identidade digital segura, projetada especialmente para uma era onde a fraude potenciada por IA se tornou democratizada.

O que diferencia nossa abordagem não são apenas nossas capacidades técnicas—é nossa compreensão fundamental de que a impressão digital tradicional de dispositivos e a biometria comportamental foram projetadas para um mundo pré-IA. Ao combinar nossa expertise em sistemas distribuídos, processamento de dados em tempo real e IA, e prevenção de fraudes, estamos construindo do zero com a convicção de que no cenário atual, onde a IA generativa pode imitar virtualmente qualquer sinal digital, precisamos de uma nova abordagem revolucionária para estabelecer e verificar a identidade digital.

A revolucionária Plataforma de Inteligência de Identidade Cognitiva da Oscilar representa este salto à frente, combinando IA avançada, profundidade de sinal sem precedentes e arquitetura de segurança de nível militar para criar identidades digitais verdadeiramente infalsificáveis. Neste artigo, explicarei por que as soluções atuais estão falhando e como nossa abordagem revolucionária muda o jogo no combate até mesmo aos mais sofisticados ataques potentes por IA.

A Tempestade Perfeita: Por que as Soluções Tradicionais Estão Falhando

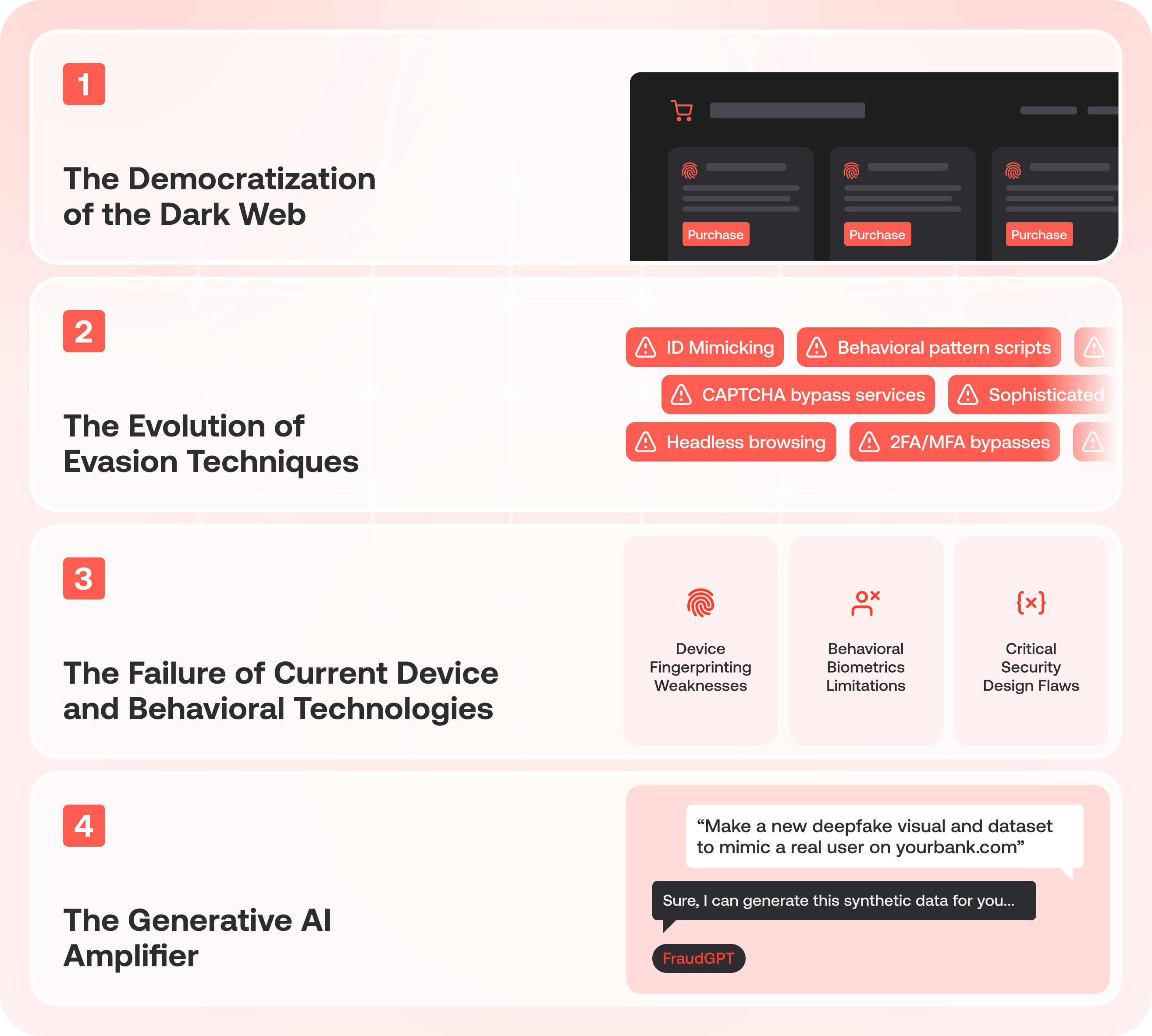

A paisagem de fraudes transformou-se fundamentalmente, criando uma tempestade perfeita que torna as medidas de segurança tradicionais cada vez mais ineficazes. Quatro fatores chave estão impulsionando esta transformação: a democratização das ferramentas sofisticadas de fraude, a rápida evolução das técnicas de evasão, a falha das tecnologias atuais de inteligência de dispositivos e comportamento, e o papel da IA generativa em ampliar a paisagem de ameaças.

1. A Democratização da Dark Web

As barreiras para fraudes sofisticadas desmoronaram. O que antes requeria habilidade técnica excepcional, recursos extensos e anos de expertise agora está disponível como um serviço simples – tão fácil de comprar quanto adquirir um produto de qualquer mercado online. A dark web evoluiu para um sofisticado ecossistema onde cibercriminosos podem acessar tudo que precisam para lançar ataques sofisticados:

Identidades digitais completas, incluindo impressões digitais de dispositivos e padrões comportamentais, são vendidas como pacotes – permitindo clones perfeitos de usuários legítimos

Ferramentas automatizadas vêm com suporte profissional e atualizações regulares – mantidas por equipes de desenvolvimento dedicadas

Tutoriais passo a passo ensinam fraudadores como contornar fornecedores de segurança específicos – transformando a fraude em uma habilidade aprendível

Plataformas de fraude como serviço oferecem taxas de sucesso garantidas – criando um mercado comercial para fraudes

Atualizações regulares sobre novas vulnerabilidades e técnicas de contorno são compartilhadas – garantindo que os ataques estejam sempre à frente das defesas

A sofisticação desses kits de fraude evoluiu muito além de scripts simples e proxys. As ferramentas de hoje incluem:

Frameworks de automação de navegador que lidam com desafios de JavaScript – tornando a detecção de bots cada vez mais difícil

Modelos de aprendizado de máquina treinados no comportamento de usuários legítimos – possibilitando interações semelhantes às humanas

Ferramentas de emulação de dispositivos que falsificam tudo, de resolução de tela a bibliotecas de fontes – derrotando a impressão digital tradicional

Integração de API com plataformas populares de fraude como serviço – permitindo trocas rápidas de ataque

Sistemas automatizados de gerenciamento de cookies e sessões – mantendo identidades fraudulentas persistentes

2. A Evolução das Técnicas de Evasão

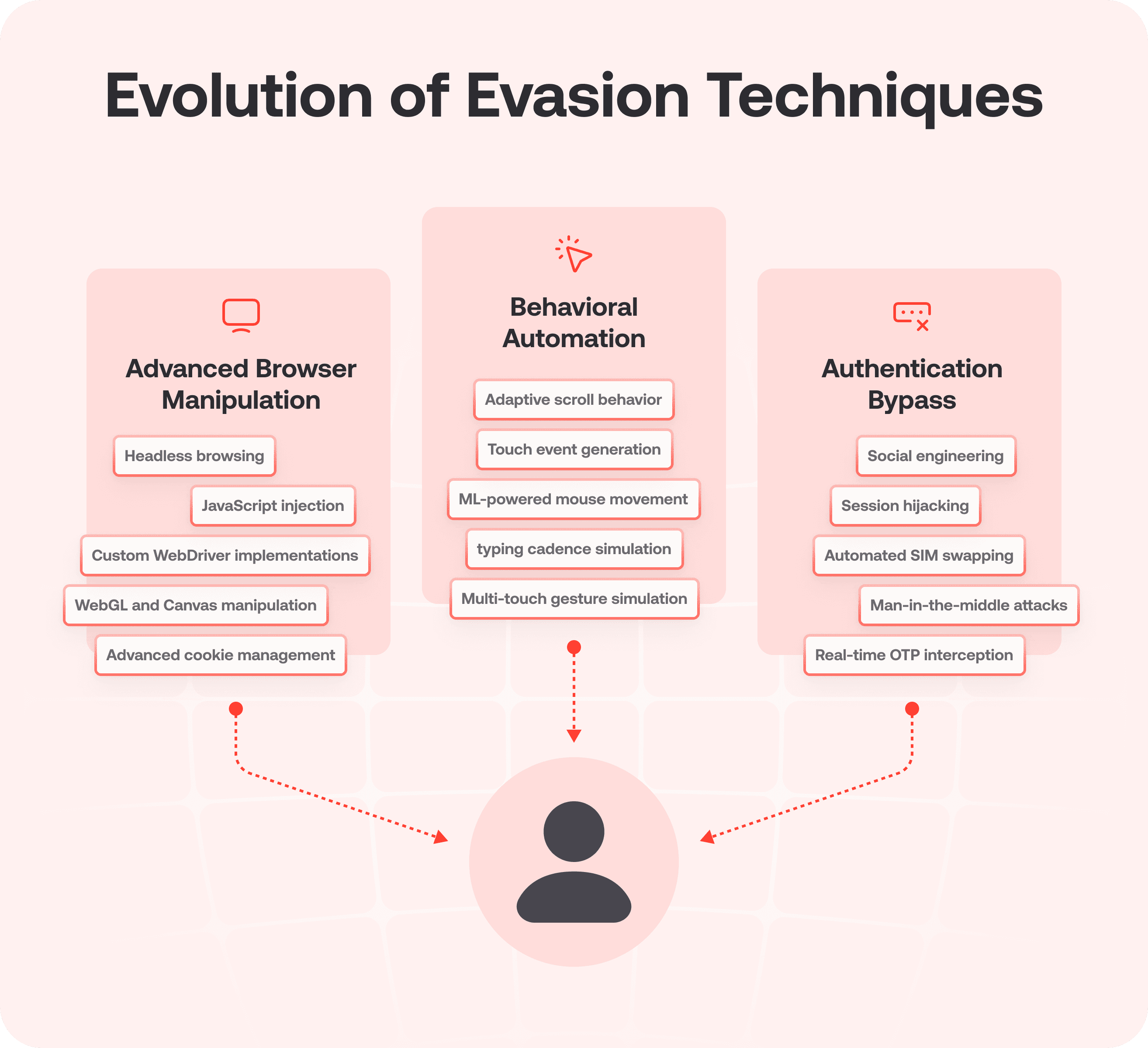

À medida que as medidas de segurança evoluíram, também evoluíram as técnicas para evitá-las. Os fraudadores de hoje desenvolveram métodos sofisticados que vão muito além da evasão básica, desmontando sistematicamente cada camada de defesa tradicional:

Manipulação Avançada de Navegadores

Navegação em modo invisível usando implementações modificadas de Puppeteer e Selenium – permitindo automação invisível

Implementações personalizadas de WebDriver que evadem a detecção – tornando a automação indetectável

Técnicas de injeção de JavaScript que modificam resultados de impressão digital de navegador – derrotando a verificação de identidade

Manipulação de WebGL e Canvas para contornar impressão digital de hardware – falsificando características de dispositivo

Gerenciamento avançado de cookies e armazenamento local – mantendo sessões fraudulentas persistentes

Automação Comportamental

Geração de movimento de mouse impulsionado por ML que imita padrões humanos – derrotando biometria comportamental

Simulação de cadência de digitação natural com erros e correções realistas – replicando imperfeições humanas

Geração de eventos de toque que correspondem a padrões específicos de dispositivos – imitando o comportamento de usuário móvel

Comportamento de rolagem que se adapta ao layout do conteúdo – simulando padrões de leitura naturais

Simulação de gestos multi-toque para dispositivos móveis – replicando interações complexas

Superação de Autenticação

Ferramentas automatizadas de troca de SIM para interceptar 2FA – comprometendo a autenticação baseada em telefone

Sequestro de sessão através de tokens manipulados – contornando segurança de login

Ataques de intermediário em fluxos de autenticação – interceptando comunicações seguras

Ferramentas automatizadas de engenharia social – ampliando ataques direcionados

Sistemas de interceptação e retransmissão de OTP em tempo real – derrotando a autenticação de dois fatores

Esta evolução nas capacidades de fraude criou uma corrida armamentista onde as medidas tradicionais de segurança estão constantemente tentando alcançar. Cada nova camada de segurança encontra-se frente a técnicas de evasão cada vez mais sofisticadas, distribuídas rapidamente através de marketplaces da dark web e continuamente refinadas por desenvolvedores de fraude profissionais.

3. A Falha das Tecnologias Atuais de Dispositivos e Comportamento

A impressão digital de dispositivos tradicional e a biometria comportamental, antes consideradas o padrão ouro para verificação de identidade digital, tornaram-se cada vez mais ineficazes contra ataques modernos. Isso não se trata apenas de tecnologia se tornando obsoleta – mas das falhas fundamentais em sua abordagem que as tornam vulneráveis a técnicas sofisticadas de emulação e superação.

Fraquezas na Impressão Digital de Dispositivos

As fraquezas centrais na impressão digital de dispositivos tradicional tornaram-se cada vez mais expostas:

Algoritmos de impressão digital previsíveis que dependem de pontos de dados facilmente reproduzíveis

Dependência excessiva de características de navegador baseadas em JavaScript que podem ser falsificadas

Métodos estáticos de coleta de sinais que tornam os padrões fáceis de identificar e replicar

Capacidade limitada de detectar emulação sofisticada de dispositivos

Vulnerabilidade a ataques de repetição usando dados de impressões digitais capturadas

Limitações das Biométricas Comportamentais

Da mesma forma, as soluções de biometria comportamental sofrem de limitações críticas:

Foco em padrões simplistas como velocidade de digitação e movimentos de mouse que podem ser replicados

Incapacidade de distinguir entre comportamentos sofisticados gerados por IA e ações genuínas de usuários

Manejo pobre de variações legítimas no comportamento do usuário

Consciência de contexto limitada entre diferentes jornadas de usuários

Susceptibilidade a ataques de repetição usando padrões de comportamento gravados

Falhas Críticas de Design de Segurança

Arquitetura Fundamentalmente Insegura: Soluções tradicionais executam sua lógica de detecção à vista dentro do navegador – imagine uma câmera de segurança que mostra aos criminosos exatamente como funciona e o que está procurando. Esta arquitetura exposta significa que os fraudadores podem facilmente estudar, reverter engenharia e superar essas tecnologias.

Sem Proteção Incorporada: Essas tecnologias foram construídas para detecção primeiro, com segurança adicionada como um pensamento tardio. Sem proteção contra engenharia reversa em sua essência, estão essencialmente proporcionando aos fraudadores um manual constantemente atualizado para superar suas próprias medidas de segurança.

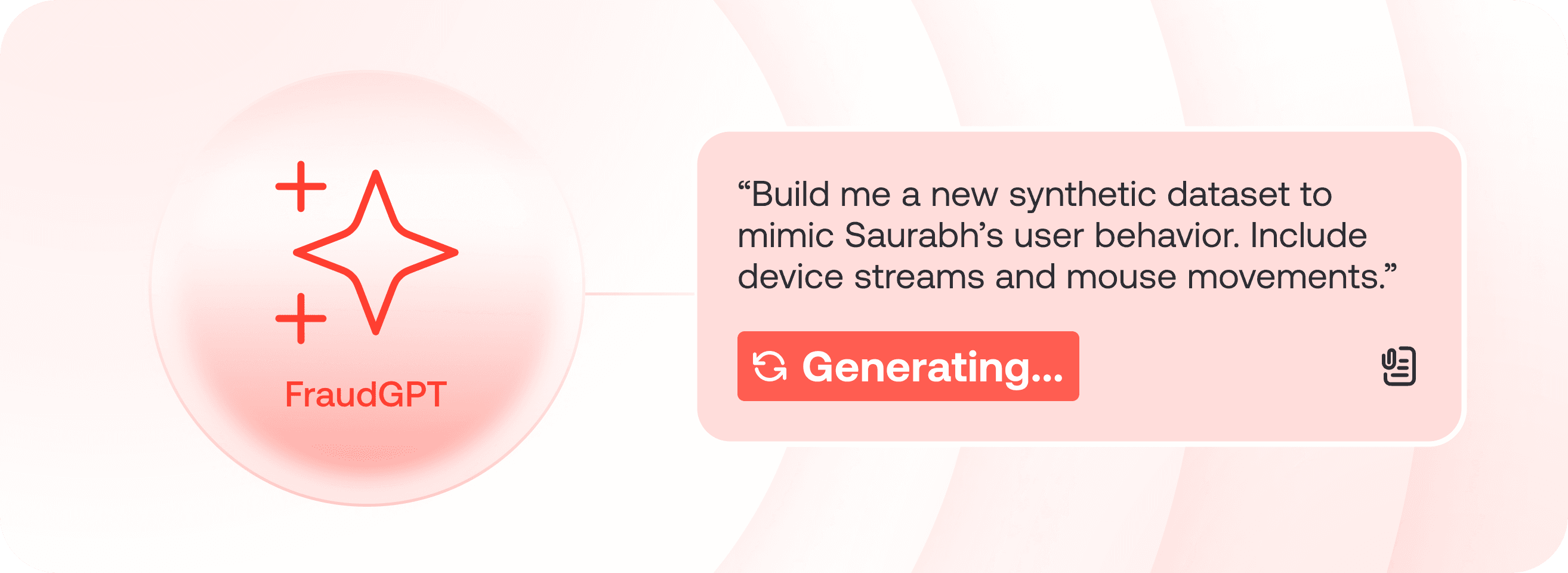

4. O Amplificador da IA Generativa

Assim como as organizações estão lidando com a democratização de ferramentas de fraude e a evolução de técnicas de evasão, a IA generativa emergiu como um multiplicador de força que transforma fundamentalmente a paisagem de ameaças. Esta tecnologia não está simplesmente tornando os ataques mais eficientes – está reescrevendo completamente as regras da verificação de identidade digital.

Evolução do Ataque Potenciado por IA

A integração da IA generativa em operações de fraude criou uma nova classe de ameaças:

Geração em tempo real de identidades digitais sintéticas virtualmente indistinguíveis de usuários legítimos

Adaptação dinâmica de padrões de ataque com base em respostas de segurança em tempo real

Aprendizado automatizado a partir de padrões de ataque bem-sucedidos para criar variações ainda mais sofisticadas

Produção em massa de padrões comportamentais únicos e sensíveis ao contexto

Otimização contínua das técnicas de evasão sem intervenção humana

Democratização da Fraude Potenciada por IA

O que torna essa evolução particularmente preocupante é sua acessibilidade:

Estrategias de ataque complexas que antes requeriam equipes de especialistas agora podem ser geradas automaticamente

Modelos de IA treinados em vastos conjuntos de dados do comportamento de usuários legítimos estão prontamente disponíveis

Padrões de ataque podem ser instantaneamente compartilhados e replicados através de redes de fraude

As barreiras de entrada para fraudes sofisticadas praticamente desapareceram

As taxas de sucesso aumentaram enquanto a complexidade operacional diminuiu

Diferentes das ferramentas de automação tradicionais, a IA generativa cria variações únicas, sensíveis ao contexto, de padrões de ataque bem-sucedidos. Cada tentativa parece legítima porque é construída com base em padrões aprendidos de comportamento genuíno de usuários, tornando obsoletas as detecções de correspondência de padrões tradicionais. Esses sistemas não apenas replicam ataques conhecidos – eles inovam. Ao aprender continuamente com sucessos e falhas, eles evoluem automaticamente suas estratégias, ficando passos à frente das medidas tradicionais de segurança.

Resposta Revolucionária da Oscilar: Um Novo Paradigma de Segurança

A convergência de ferramentas de fraude democratizadas, arquiteturas de segurança expostas e IA generativa criou um ambiente onde as abordagens tradicionais para verificação de identidade digital foram fundamentalmente comprometidas. As organizações precisam de mais do que melhorias incrementais – precisam de uma abordagem completamente nova construída para esta era potenciada por IA.

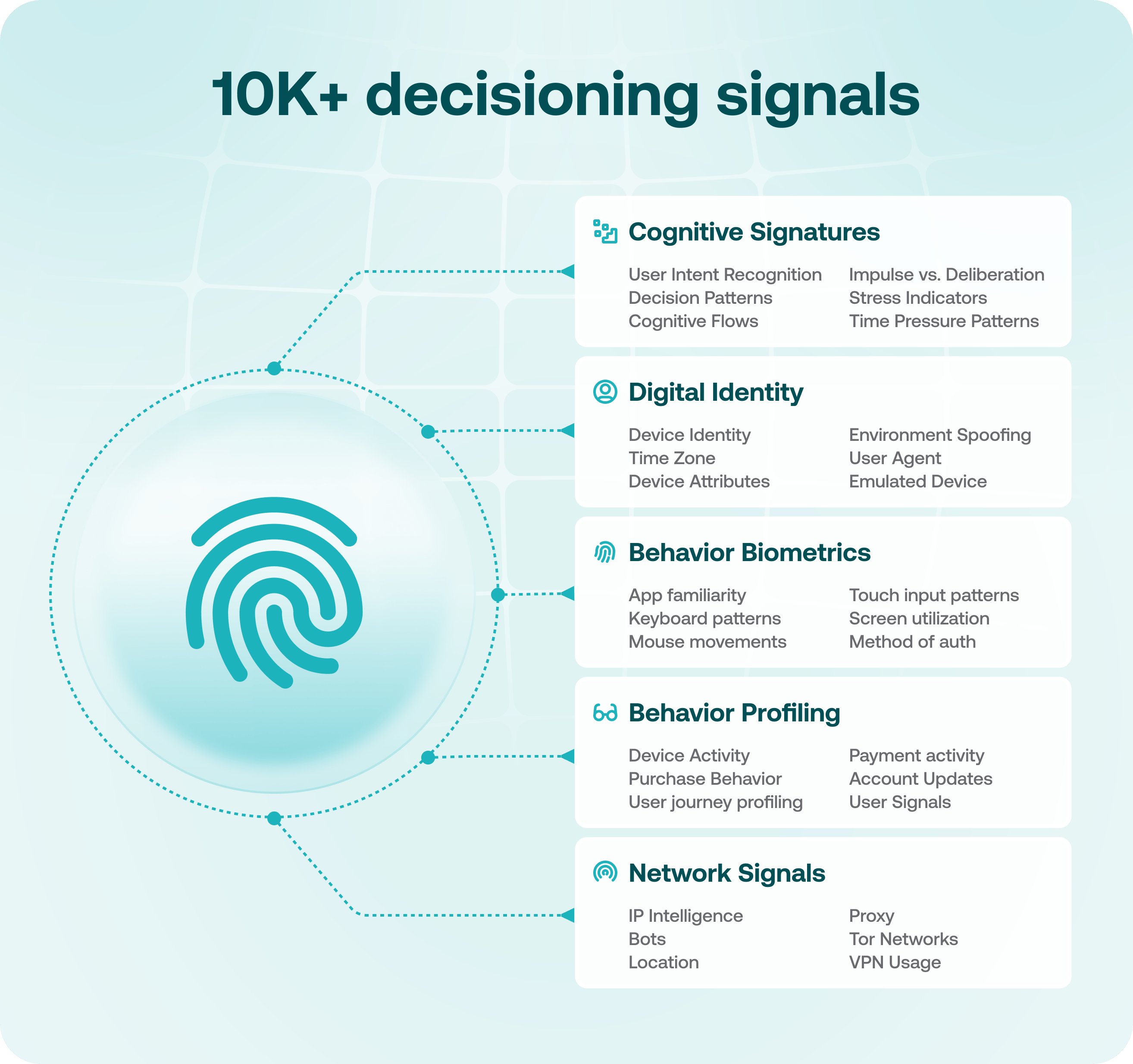

Assinaturas Cognitivas: Além da Impressão Digital Básica de Dispositivos

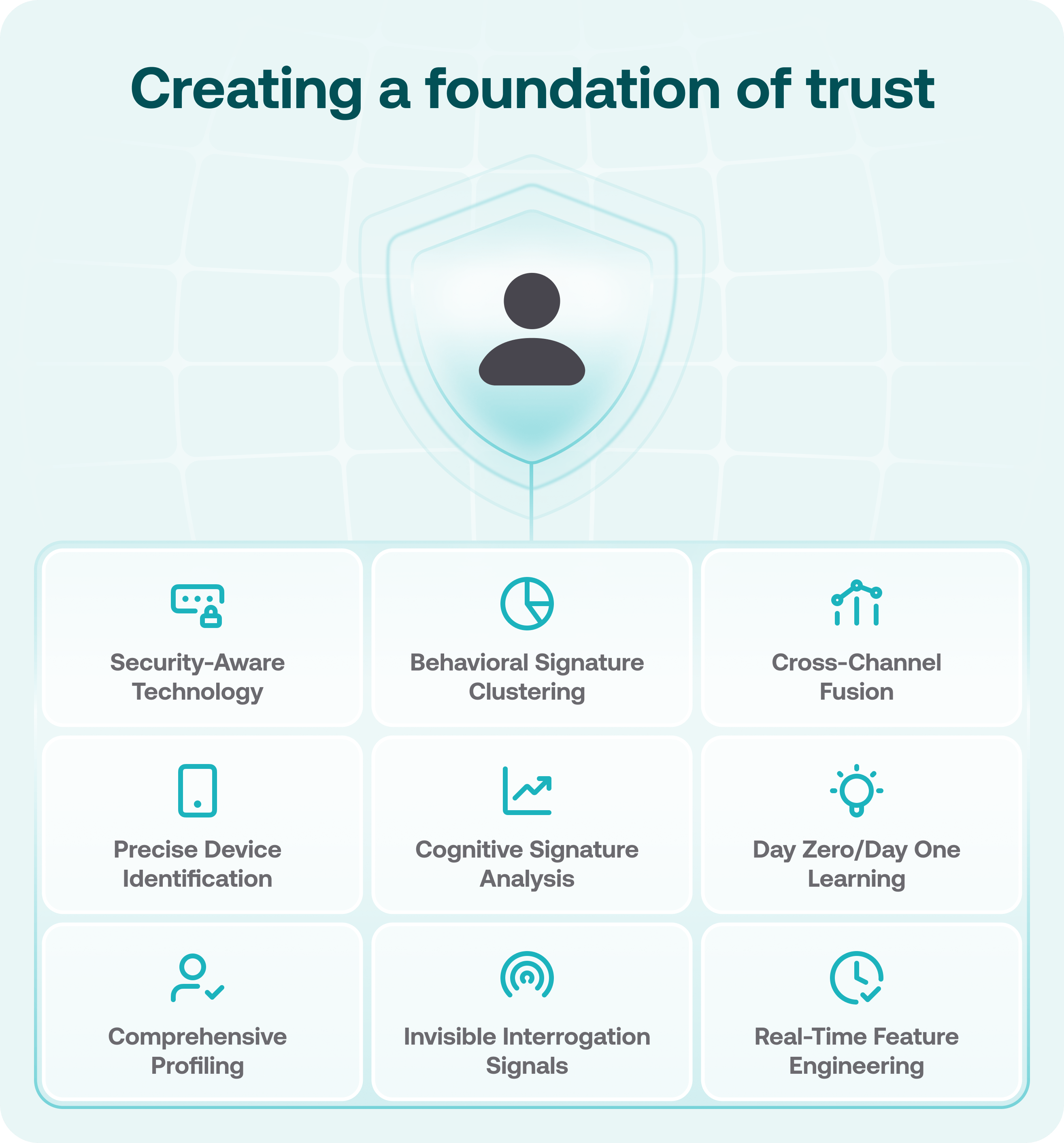

Nossa abordagem reinventa fundamentalmente a identidade digital e a análise de comportamento através de três inovações principais:

1. Assinaturas Cognitivas Contextuais

Coleta avançada de sinais que vai além da simples impressão digital de dispositivos e padrões comportamentais – enquanto as soluções tradicionais podem olhar para 50-100 sinais, analisamos milhares de marcadores digitais únicos em camadas de rede, dispositivo e comportamento para criar uma assinatura de identidade impossível de replicar mesmo com ferramentas de IA avançadas

Análise de dados densa e multi-camadas cria perfis de identidade digital verdadeiramente únicos – ao combinar características em nível de hardware, padrões de execução de navegador e marcadores comportamentais em um gráfico integrado de identidade, garantimos que mesmo se os fraudadores quebrassem uma camada, a identidade geral permaneceria segura

Consciência contextual que compreende todo o escopo das interações do usuário – nosso sistema analisa toda a jornada do usuário, desde o primeiro contato até a transação final, detectando ataques sofisticados que podem parecer normais em verificações isoladas, mas revelam sua natureza sintética em múltiplos pontos de contato

Processamento dinâmico de sinais que se adapta a ameaças emergentes – diferentemente de sistemas baseados em regras estáticas, nossos modelos de ML evoluem continuamente sua compreensão de padrões legítimos versus fraudulentos, garantindo proteção contra novos vetores de ataque sem a necessidade de atualizações manuais

Análise de padrões em tempo real que detecta tentativas sofisticadas de falsificação – ao processar milhares de micro-padrões no comportamento dos usuários, podemos identificar interações geradas por IA que podem enganar as biometria comportamentais tradicionais, mas não conseguem replicar toda a complexidade do comportamento humano genuíno

2. Arquitetura de Segurança-Primeira

Construída com segurança em seu núcleo, não como um pensamento pósvio – nossa arquitetura encripta e ofusca tanto sua lógica de detecção quanto seus métodos de coleta de sinais, tornando impossível para os fraudadores o engenharia reversa do nosso sistema, ao contrário das soluções tradicionais que expõem seus métodos no código do lado do cliente

Coleta de sinais protegida que impede a engenharia reversa – utilizando código polimórfico avançado e caminhos de execução dinâmicos, garantimos que não ocorra nenhuma sessão semelhante, tornando impossível para ferramentas automatizadas aprenderem nossos padrões

Caminhos de análise encriptados que ocultam mecânicas de detecção – ao distribuir nossa análise em múltiplas camadas seguras e continuamente rotacionar nossos padrões de detecção, garantimos que os fraudadores não possam determinar quais sinais estamos analisando ou como os estamos processando

Medidas de segurança dinâmicas que se adaptam a ameaças emergentes – nosso sistema detecta automaticamente tentativas de análise e ajusta sua postura de segurança em tempo real, implantando contramedidas que impedem a sondagem sistemática

Proteção de nível militar contra tentativas de análise sistemática – implementando técnicas avançadas de proteção de códigos do mundo da cibersegurança, impedimos que ferramentas automatizadas entendam os padrões de comportamento do nosso sistema

3. Inteligência em Tempo Real em Escala

Processamento de milhares de sinais em tempo real sem comprometer o desempenho – nossa arquitetura distribuída processa análises de identidade complexas em menos de 100ms, permitindo uma detecção sofisticada sem adicionar latência notável à experiência do usuário

Modelos avançados de ML que se adaptam continuamente a novos padrões de ataque – utilizando uma combinação de técnicas de aprendizado supervisionado e não supervisionado, nossos modelos automaticamente identificam e adaptam-se a novos padrões de fraude sem a necessidade de atualizações manuais

Seleção inteligente de recursos que maximiza a precisão da detecção – nosso pipeline de ML identifica automaticamente os sinais mais preditivos para cada tipo de ataque, mantendo uma precisão extremamente alta enquanto minimiza falsos positivos que possam prejudicar usuários legítimos

Integração contínua que mantém a experiência do usuário – nosso SDK adiciona proteção de nível militar com apenas algumas linhas de código, protegendo os usuários sem criar fricção ou atrasos adicionais

Escalonamento de nível empresarial que lida com milhões de transações – construído em uma arquitetura nativa de nuvem que escala automaticamente para lidar com cargas de pico de mais de 50.000 transações por segundo enquanto mantém uma proteção consistente

Sucesso Inicial e Validação de Mercado

Em apenas os primeiros meses desde o lançamento, a Plataforma de Inteligência de Identidade Cognitiva da Oscilar já está protegendo alguns dos negócios digitais mais sofisticados. Nossos primeiros adotantes – incluindo instituições financeiras líderes, plataformas digitais e empresas de e-commerce – estão vendo melhorias dramáticas em suas capacidades de prevenção de fraudes em várias dimensões críticas:

Detecção Aprimorada de Ataques

Identificando com precisão tentativas sofisticadas de fraude que contornam soluções tradicionais

Capturando ataques automatizados mesmo quando eles imitam perfeitamente o comportamento humano

Prevenindo tentativas de sequestro de conta usando identidades digitais roubadas

Impedindo anéis de fraude coordenada que espalham ataques por múltiplas contas

Maior Eficiência Operacional

Redução significativa em falsos positivos sem comprometer a segurança

Requisitos de revisão manual diminuídos para atividades suspeitas

Detecção e resposta a ameaças em tempo real sem adicionar latência

Integração perfeita com sistemas de prevenção de fraudes existentes

Melhor Experiência do Usuário

Segurança mais forte sem fricção adicional para o usuário

Proteção consistente em todos os pontos de contato com o cliente

Processamento de transações mais rápido para usuários legítimos

Redução de recusas falsas para clientes genuínos

Olhando para o Futuro: O Futuro da Identidade Digital e Análise de Comportamento para Decisões de Risco por IA

A medida que avançamos, os desafios só aumentarão. A IA generativa continuará a evoluir, tornando as identidades sintéticas mais sofisticadas. A impressão digital tradicional de dispositivos e a biometria comportamental enfrentarão pressões crescentes de ataques automatizados e técnicas sofisticadas de falsificação.

Mas isso não é apenas sobre acompanhar as ameaças. É sobre reinventar fundamentalmente como abordamos a identidade digital e a análise do comportamento do usuário. Ao combinar uma profunda expertise em cibersegurança com capacidades avançadas de prevenção de fraudes, estamos criando um novo padrão construído não apenas para os desafios de hoje, mas para as ameaças de amanhã.

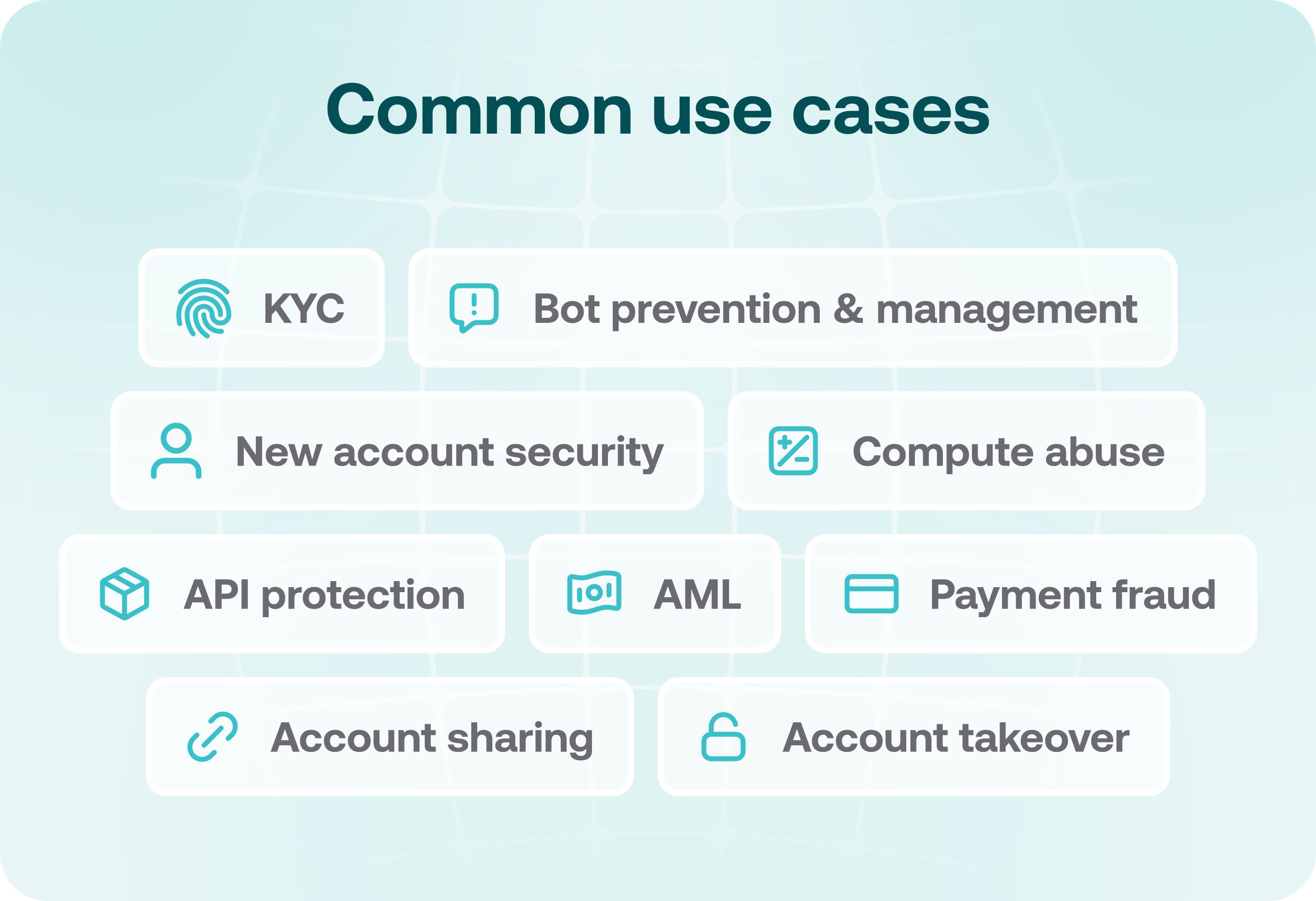

Na Oscilar, permanecemos comprometidos com a inovação contínua nesta tecnologia, uma vez que forma a base de nossa plataforma de Decisões de Risco por IA. Nossa Plataforma de Inteligência de Identidade Digital Cognitiva não para apenas na detecção – alimenta sem interrupção ricas inteligências de identidade digital e comportamental em toda a nossa plataforma de Decisões de Risco por IA:

Capacita processos de IA em decisões de crédito, integração, fraude e conformidade

Aprimora a gestão de casos com contexto detalhado de identidade digital

Impulsiona análises sofisticadas de rede visual

Alimenta análises avançadas de IA para insights mais profundos de risco

Esta integração profunda garante que as organizações obtenham o máximo valor de cada interação digital, transformando sinais brutos em inteligência acionável em todo o seu ciclo de gestão de risco.

Na Oscilar, imaginamos um mundo onde cada organização possa navegar com confiança pelo risco digital através do poder da IA. Isso é mais do que tecnologia – é sobre criar um mundo digital onde a inovação floresce em uma base de confiança.

Começando com a Oscilar

Nossa plataforma é projetada para entregar impacto imediato enquanto garante uma implementação suave e sem atritos. Entendemos que no cenário de ameaças de hoje, cada dia importa – é por isso que criamos um processo de implementação que leva você da integração à proteção em dias, não meses:

Integração e Implantação Rápidas

Integração de SDK de uma linha em suas aplicações web e móveis

Arquitetura nativa de nuvem que funciona com sua infraestrutura existente

Conectores pré-construídos para principais plataformas de prevenção de fraudes

APIs flexíveis que se adaptam às suas necessidades específicas de implementação

Tempo Imediato para Valor

Comece a ver insights acionáveis dentro de horas após a implementação

Proteção em tempo real contra ameaças atuais e emergentes

Aprendizado contínuo dos padrões específicos dos seus usuários e vetores de ataque

Aprimoramento progressivo das medidas de segurança com base em seu perfil de risco

Suporte de Nível Empresarial

Equipe de implementação dedicada para uma integração perfeita

Suporte técnico 24/7 de especialistas em segurança

Atualizações regulares de inteligência de ameaças e recomendações

Consultoria de otimização contínua para maximizar a proteção

Próximos Passos: Agendar uma Demonstração ou Continuar Lendo

Agendar uma demonstração diretamente para ver a Plataforma de Inteligência de Identidade Cognitiva da Oscilar em ação

Ver nossa página da solução de Plataforma de Inteligência de Identidade Cognitiva

Ler a declaração de imprensa da Plataforma de Inteligência de Identidade Cognitiva