El panorama de la identidad digital y la toma de decisiones de riesgos se encuentra en un punto de inflexión crítico: un momento en el que las medidas tradicionales de prevención del fraude se han vuelto alarmantemente vulnerables a ataques sofisticados. A medida que los ciberdelincuentes utilizan la inteligencia artificial y la automatización para eludir medidas de seguridad convencionales, las organizaciones no solo están quedándose atrás, sino que enfrentan una amenaza existencial para su infraestructura de confianza digital.

Cuando el FBI cerró recientemente Genesis Marketplace, expuso una inquietante realidad que he presenciado de primera mano a lo largo de mi carrera en seguridad digital: lo que antes se consideraba tecnología de vanguardia, la inteligencia de dispositivos y el análisis de comportamiento, ha sido minuciosamente ingeniería inversa y comercializada en la web oscura. Las tecnologías de huella digital de dispositivos y biometría de comportamiento que han sido la base de la seguridad digital durante los últimos 10 años ahora se comercializan abiertamente y se eluden, con herramientas y tutoriales que pueden derrotar estas medidas de seguridad a gran escala.

Habiendo diseñado soluciones de prevención de fraude y ciberseguridad que protegen a empresas Fortune 500, 8 de los principales bancos estadounidenses, agencias gubernamentales, proveedores de telecomunicaciones, organizaciones de atención médica, líderes de comercio electrónico y una amplia gama de fintechs e instituciones financieras, he presenciado de primera mano cómo ha evolucionado dramáticamente el panorama de amenazas. Defender identidades digitales y transacciones a través de este amplio espectro de industrias ha expuesto una realidad crítica: mientras las organizaciones continúan invirtiendo fuertemente en medidas tradicionales de prevención de fraude y riesgos, los defraudadores están innovando exponencialmente, utilizando nuevas tecnologías y herramientas de ataque democratizadas para superar consistentemente las medidas de seguridad existentes. El auge de la inteligencia artificial generativa y las capacidades de ataque disponibles ha creado un desafío sin precedentes para distinguir usuarios genuinos de imitadores cada vez más sofisticados.

Esta realidad llevó a Neha Narkhede, Sachin Kulkarni y a mí a reconocer que la industria necesita algo más que mejoras incrementales: necesita una reimaginación completa de la identidad digital y el análisis de comportamiento para la era de la inteligencia artificial generativa. Vimos una oportunidad de combinar nuestras perspectivas únicas: el trabajo pionero de Neha en la creación de Apache Kafka y en convertir Confluent en una plataforma de transmisión de datos en tiempo real de 10 mil millones de dólares, la vasta experiencia de Sachin en la creación de sistemas y plataformas distribuidas a gran escala en Meta que sirven a miles de millones de usuarios, y mi experiencia en dirigir soluciones sofisticadas de prevención de fraude y ciberseguridad centradas en inteligencia artificial en Shape Security (adquirido por F5) y Feedzai. Juntos, nos propusimos construir la solución de Identidad Digital de Oscilar con una visión clara: crear una nueva categoría de tecnología de identidad digital segura, hecha a medida para una era en la que el fraude impulsado por IA se ha democratizado.

Lo que distingue nuestro enfoque no son solo nuestras capacidades técnicas, sino nuestro entendimiento fundamental de que la huella digital tradicional de dispositivos y la biometría de comportamiento fueron diseñadas para un mundo previo a la inteligencia artificial. Al combinar nuestra experiencia en sistemas distribuidos, procesamiento de datos en tiempo real e inteligencia artificial, y prevención de fraude, estamos construyendo desde cero con la convicción de que en el panorama actual, donde la inteligencia artificial generativa puede imitar virtualmente cualquier señal digital, necesitamos un enfoque revolucionario para establecer y verificar la identidad digital.

La revolucionaria Plataforma de Inteligencia de Identidad Cognitiva de Oscilar representa este avance, combinando inteligencia artificial avanzada, profundidad de señal sin precedente y arquitectura de seguridad de grado militar para crear identidades digitales verdaderamente infalsificables. En este artículo, explicaré por qué las soluciones actuales están fallando y cómo nuestro enfoque revolucionario cambia el juego al combatir incluso los ataques más sofisticados impulsados por inteligencia artificial.

La Tormenta Perfecta: Por qué las Soluciones Tradicionales Están Fallando

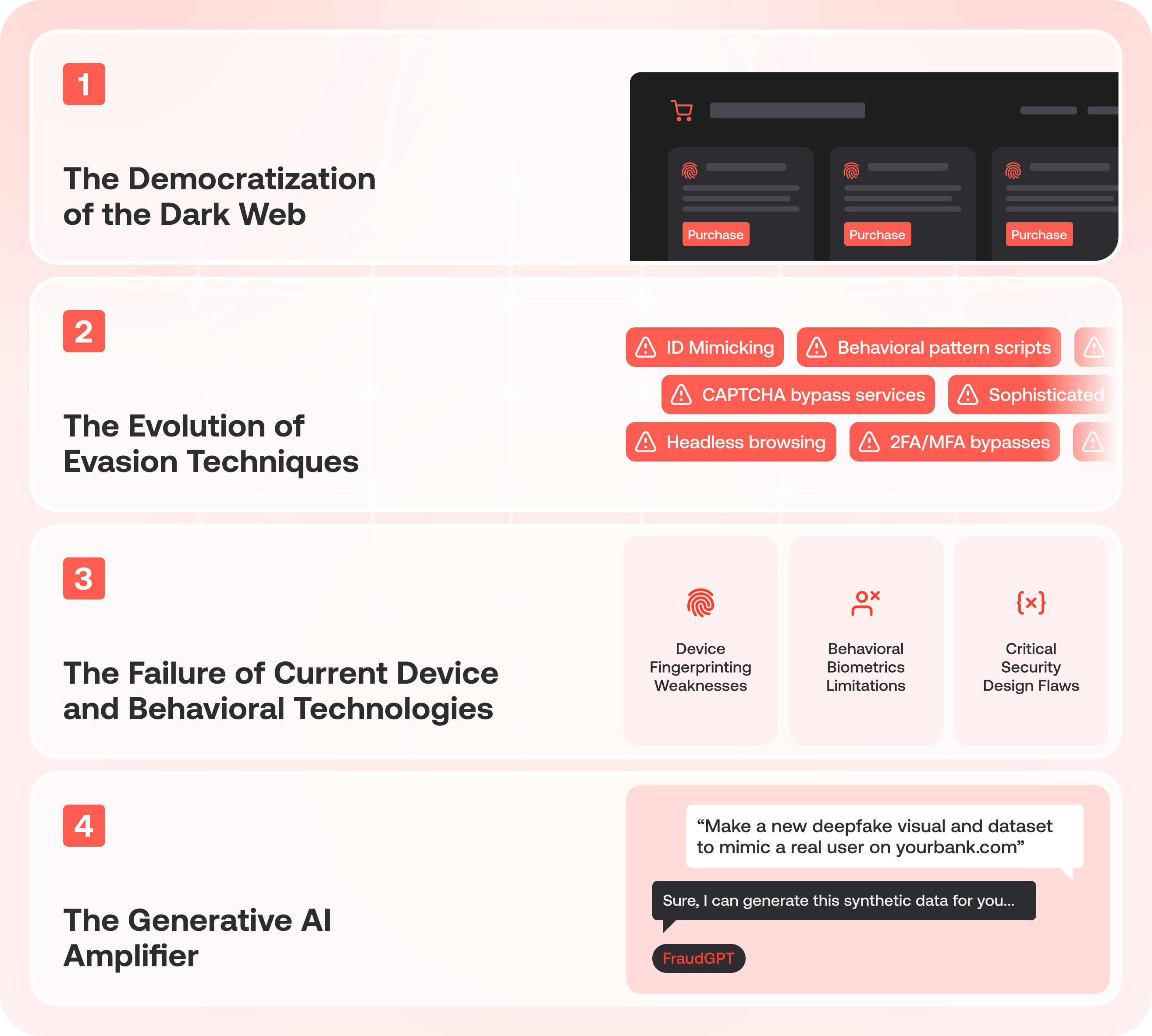

El panorama del fraude se ha transformado fundamentalmente, creando una tormenta perfecta que hace que las medidas de seguridad tradicionales sean cada vez menos efectivas. Cuatro factores clave están impulsando esta transformación: la democratización de herramientas de fraude sofisticadas, la rápida evolución de las técnicas de evasión, el fracaso de las tecnologías actuales de inteligencia de dispositivos y comportamiento, y el papel de la inteligencia artificial generativa en amplificar el panorama de amenazas.

1. La Democratización de la Web Oscura

Las barreras para el fraude sofisticado han caído. Lo que antes requería habilidades técnicas excepcionales, recursos extensos y años de experiencia ahora está disponible como un servicio simple, tan fácil de adquirir como comprar un producto en cualquier mercado online. La web oscura se ha transformado en un sofisticado ecosistema donde los ciberdelincuentes pueden acceder a todo lo que necesitan para lanzar ataques sofisticados:

Identidades digitales completas, incluidas huellas digitales de dispositivos y patrones de comportamiento, se venden como paquetes, permitiendo clones perfectos de usuarios legítimos

Las herramientas automatizadas vienen con soporte profesional y actualizaciones regulares, mantenidas por equipos de desarrollo dedicados

Tutoriales paso a paso enseñan a los defraudadores cómo eludir proveedores de seguridad específicos, convirtiendo el fraude en una habilidad aprendible

Plataformas de fraude como servicio ofrecen tasas de éxito garantizadas, creando un mercado comercial para el fraude

Actualizaciones regulares sobre nuevas vulnerabilidades y técnicas de evasión se comparten, garantizando que los ataques superen a las defensas

La sofisticación de estos kits de fraude ha evolucionado mucho más allá de simples scripts y proxies. Las herramientas actuales incluyen:

Marcos de automatización de navegadores que manejan desafíos de JavaScript, haciendo la detección de bots cada vez más difícil

Modelos de aprendizaje automático entrenados en el comportamiento de usuarios legítimos, permitiendo interacciones parecidas a las humanas

Herramientas de simulación de dispositivos que imitan todo desde la resolución de pantalla hasta las bibliotecas de fuentes, derrotando la huella digital tradicional

Integración de API con plataformas populares de fraude como servicio, permitiendo cambios rápidos de ataque